Hallo, ich hoffe hier kann mir jemand helfen.In letzter Zeit sind mehrfach auffällige Dinge mit unserem WLAN Netzwerk passiert. Ich möchte gar nicht alles aufzählen da es einfach viel zu viel ist.

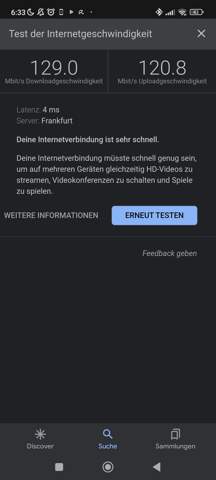

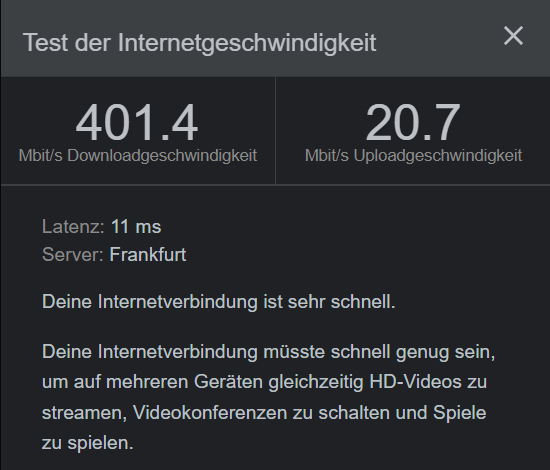

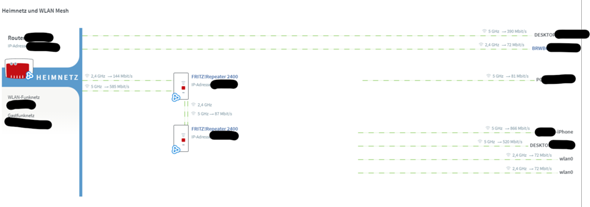

Aber zum gröbsten; nach einem Router Wechsel bei Vodafone von der Connect Box zur Fritzbox 6660 und Werksreset aller WLAN Geräte mit der Hoffnung das es dann besser wird(was es auch geworden ist zu Mal ich jetzt mehr auffällige Dinge entdecken konnte die ich mit dem Connect Box Müll niemals so entdecken konnte) ist mir auf Gefallen das sich jemand zwischen die Endgeräte setzt (weiss Gott wie das Passwort so schnell geknackt werden konnte) und verschiedene Angriffe durchführt wie zum Beispiel vorgibt ein DHCP Server zu sein und den anderen Geräten immer wieder IPv6 Adressen zuzuordnen und den Geräten sagt das er der Internet Zugang sei.

Dies führte dazu das ich infizierte Updates zugespielt bekommen habe zu mindestens vermute ich das (Android 13 - Neu eingerichtet - neue Apps alle aktuell und Tage nach dem ich es auf dem neusten Stand eingerichtet hatte kammen Updates rein welche schon Tage vor meiner neu Einrichtung zur Verfügung standen welche also überflüssig waren)

Alle Geräte im Netzwerk unterstützen WPA2 oder sogar WPA3,das Passwort wurde mit einem Passwort Generator erstellt und erreicht 199bit mit 42 Zeichen.

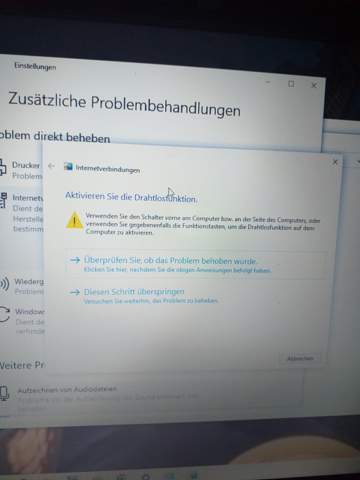

Leider habe ich das Netzwerk nur unzuverlässig eingerichtet bekommen wenn ich alles auf statische IP's setzte und die DHCP Server ausschalte(ohne DHCPv4 kriege ich es ohne weiteres hin doch ohne DHCPv6 hab ich an einigen Endgeräten kein Internet Zugang mehr) weshalb ich diese wieder einschalten musste.

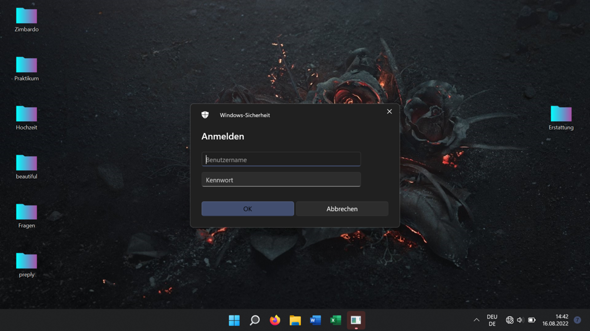

Ich habe alles soweit ich konnte dokumentiert, mit Screenshots und gegebenfalls Fotos,ich weiss das ich eine Anzeige erstatten sollte aber der jenige stellt dann nur sein zutun vorübergehend ein und wird es dann noch weiter treiben.

Ich würde gerne 2 Dinge tun

Erstens Mein Netzwerk sicherer machen durch Deaktivierung der DHCP Server, eventuell eine zusätzliche Angriffs Erkennung (wie zb Arp Guard fürs Android, aber etwas lokales eventuell auf meiner Home Assistant Instanz (welche aus Sicherheitsgründen derzeit vom Netz ist und eh neu installiert werden müsste) und sonst mögliche Methoden welche ohne hohen Kosten Aufwand zu bewerkstelligen sind (Zeit Aufwand ist irrelevant zumindest bei der Einrichtung,ich möchte jetzt nicht voll Zeit persönlich an den Geräten hängen und überwachen)

Habt ihr Ideen oder Tipps um dieses durchzuführen ?

Das zweite wäre ein Gegenangriff,durch meine Dokumentation,werde ich wohl auf der sicheren Seite sein wenn ich mein "eigenes" Netzwerk angreife, infiltriere,überlaste, vielleicht auch einfach überflute? Ich habe einige Ideen aber weiss nicht wie ich sowas durchführen könnte.Sinn und Zweck ist es den jenigen aus der Reserve zu locken, eventuelle Flüchtigkeitsfehler provozieren,die mir eventuell erlauben würden das Angriffs Werkzeug zu knacken oder auch einfach zu lokalisieren.Ich bedanke mich im voraus Gruß Jan