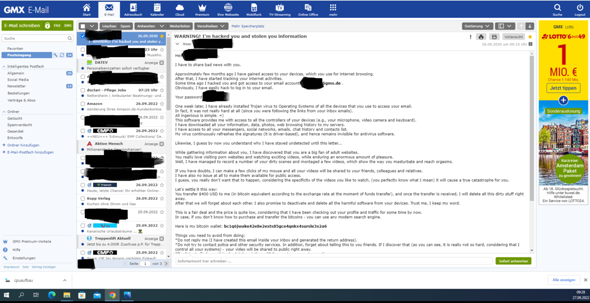

Alle Endgeräte sind betroffen, der Router lauft aber unverständlich ist für mich warum seine Handys sich nicht mehr einschalten lassen, seine X-Box verrückt spielt, der Fernseher ist schwarz. Offensichtlich kann man einschalten aber es scheint ein Angreifer zu sein der die Kontrolle hat (Pegasus?).

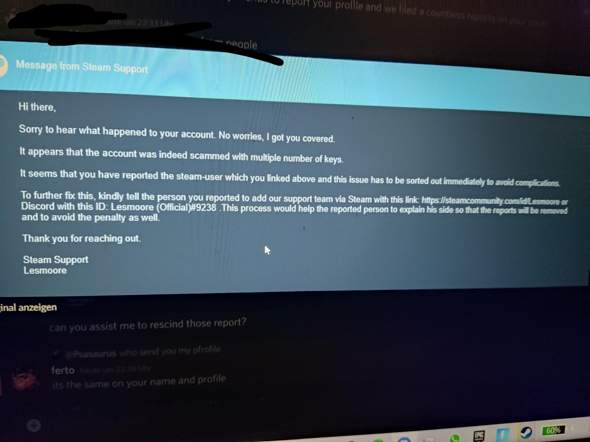

Er hat kürzlich AnyDesk installiert, wenn es ein Geier ist, ist mir klar wie man den los wird aber mich wundert, wie der Router offensichtlich manipuliert wurde.

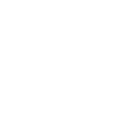

Der Anbieter ist Mangenta und der Kundenservice ist am Ende, kein Techniker und keine Technikerin konnte ihm am Telefon helfen, er hat jetzt das Netzkabel ausgesteckt, weil sobald er Online ist startet ein massiver Upload mit höchster Priorität. Er benutzt Windows7 und im IT Security Bereich ist ein bischen Neuland für mich weil ich eher IT-Dinosaurier bin und keine Smartphones mag.

Die Behörden einzuschalten möchte er nicht, denn die Polizei braucht dann 3 Wochen und er hat dann solange nichts und denkt, dass das nichts bringt.

Mein Vorschlag wäre eine saubere Win10 Iso von MS herunterzuladen und mit dem Media Cration Tool zu installieren, falls ein Angreifer bereits im System ist.

Wie kann es sein, dass der Router geht aber kein Internet und kein Handy und kein TV obwohl er den Home Office Protector für 5€ extra dazu genommen hat aber kann jetzt nicht mehr tun, totaler Communication Breakdown.

Bitte um Anregeungen, Tips und Fachwissen.